Archives for Компьютерные технологии - Page 3

Хакеры: Экспериментаторы, пираты, вредители, шпионы

Майк Якубов в разговоре со мной как-то заметил, что принципы "хакерской этики", сформулированные Стивеном Леви, имеют примерно такое же отношение к поведению реальных хакеров, как "кодекс строителя коммунизма" имел к…

Кто-то пролетел с кукушкиным яйцом

(Клиффорд Столл. Яйцо кукушки, или Преследуя шпиона в компьютерном лабиринте. «ИЦ-Гарант», М., 1996., 348 стр.) В отличие от плохого танцора, хорошему сисадмину мешают только кукушкины яйца. Их откладывают в его…

За что боролись — на то и напоролись

Сетевая версия журнала "Птюч", известного не только пристрастием к sex, drugs and techno-party, но и постоянной пропагандой хакерства ("Как был взломан CItyBank", "Раскулачь America-on-line" и т.д.), пала жертвой активности собственных…

Хакеры (опавшие файлы)

От редактора: Qub - человек увлекающийся, порывистый и малопредсказумый: вольная птаха, а не заводной соловей. Упросил я его о хакерах высказаться - набросал тезисы и остыл, на сторону отвлекся; увлекся…

Хакер — еще одна мишень слепой ярости

Даже не знаю с чего начать. Так много всего хочется сказать и в то же время сознание подсказывает - не выплескивай все сразу, так тебя никто не поймет, а не…

Хакеры и кракеры или «Что такое хорошо и что такое плохо?»

Вначале - немного о себе. Я, Медведовский Илья, эксперт-аналитик по информационной безопасности Санкт-Петербургского Центра Защиты Информации (). Специализация: безопасность распределенных вычислительных систем (компьютерных сетей). Если по-простому, то я профессиональный хакер,…

Сага о Митнике

Когда я задумал написать жизнеописание Митника и стал собирать материалы, я столкнулся с обычной проблемой любого историка: источники противоречат друг другу, даты не совпадают, даже имена персонажей допускают разночтение (например,…

Eidos продана Мердоку?

Eidos, чье руководство неоднократно заявляло о желании продать компанию в хорошие руки, возможно, обретет нового хозяина уже на следующей неделе, сообщил анонимный источник в издательстве сайту Покупателем является медиа-империя News…

Скончался автор проекта Apple Macintosh

В субботу ночью от рака поджелудочной железы в возрасте шестидесяти одного года ушел из жизни Джеф Раскин, создатель проекта Apple "Макинтош" и один из главных специалистов по пользовательским интерфейсам.Джеф РаскинРаскин…

Microsoft заставляет всех пользователей переходить на Service Pack 2

Microsoft предупредила пользователей о переходе на автоматическое обновление патчем Service Pack 2 всех систем Windows XP и Windows XP Service Pack 1, вне зависимости от того, хотят этого пользователи, или…

Apache Project исполняется 10 лет

Веб-серверу Apache 28 февраля исполнилось 10 лет.В феврале 2005 года веб-сервер отметил еще одно примечательное событие: согласно Web Server Survey, на Apache уже работает более 40 миллионов сайтов по всему…

Top500 List: лучшие суперкомпьютеры планеты

Рейтинги компьютерных систем существовали, наверное, с момента их зарождения. Однако на настоящий момент самым известным, пожалуй, является список 500 Самых Быстродействующих компьютеров на Земле. Рейтинг существует с 1993 года и…

Билл Гейтс и другие коммунисты

Когда корреспонденты CNET спросили Билла Гейтса о патентах в области программного обеспечения, он увёл разговор в сторону «интеллектуальной собственности», заслонив спорный вопрос обсуждением множества других законов.А потом он заявил, что…

Анализ рынка средств защиты программного обеспечения от несанкционированного копирования. Часть I. StarForce.

"…Использование программы для ЭВМ или базы данных третьими лицами (пользователями) осуществляется на основании договора с правообладателем…" - фрагмент закона об интеллектуальной собственности Новичков А. Введение Данная статья целиком просвещена…

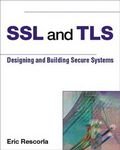

Безопасный SSL

Постоянно растущий интерес к интернет-технологиям, доступность большинства программ и ресурсов Сети подталкивает многих к использованию интернета в коммерческих целях. Любая коммерческая деятельность как в жизни, так и в Сети, имеет…

Как обеспечить подлинность электронных документов?

А. В. ЛукацкийНаучно-инженерное предприятие "Информзащита" Введение Последние несколько лет ознаменовались постепенной заменой бумажной технологии обработки информации ее электронным аналогом. Со временем можно ожидать полного вытеснения бумажного документооборота электронным. Однако представление…

SSL в действии

Главным назначением SSL-протокола, является обеспечение приватного и надежного способа обмена информацией между двумя удаленно взаимодействующими приложениями. Протокол реализуется в виде двухслойной (многослойной) среды, специально предназначенной для безопасного переноса секретной информации,…

Анализ рынка средств защиты программного обеспечения от несанкционированного копирования. Часть 2. StarForce

…Использование программ для ЭВМ или базы данных третьими лицами (пользователями) осуществляется на основании договора с правообладателем…В эпиграф к статье вынесена выдержка из Закона об авторском праве и смежных правах от…

Что такое SSL. Ложка дегтя

SSL как таковой, теоретически, может обеспечить практически полную защиту любого Интернет соединения. Но, любая вещь в этом мире не существует в пустоте. Это означает, что для успешного функционирования SSL, кроме…

Практическая криптография: алгоритмы и их программирование

ПРАКТИЧЕСКАЯ КРИПТОГРАФИЯ: АЛГОРИТМЫ И ИХ ПРОГРАММИРОВАНИЕ А. В. Агpановcкий, Р. А. Хади Криптография для программиста - студента и специалиста! Cайт информационной поддержки данной книги: !ГЛАВА 1. ВВЕДЕНИЕ Я с детства…