Archives for Компьютеры - Page 3

Сага о Митнике

Когда я задумал написать жизнеописание Митника и стал собирать материалы, я столкнулся с обычной проблемой любого историка: источники противоречат друг другу, даты не совпадают, даже имена персонажей допускают разночтение (например,…

Постскриптум: Лик и личина Цутому Шимомуры

Реклама только что вышедшей книги Шимомуры и Маркоффа о том, как они совместными усилиями ловили Кевина Митника, гласит: "ОН МОГ СОКРУШИТЬ МИР. Только один человек был способен остановить его: ШИМОМУРА".…

От спутника до Митника, или Типология хакеров

Михаилу А. Якубову, который меня многому научил Технолингвистические парадоксы Русское слово "спутник", вошедшее в 1958 году в английский язык, был скрещено со словом "beat" - и появились битники. На смену…

Хакеры: Экспериментаторы, пираты, вредители, шпионы

Майк Якубов в разговоре со мной как-то заметил, что принципы "хакерской этики", сформулированные Стивеном Леви, имеют примерно такое же отношение к поведению реальных хакеров, как "кодекс строителя коммунизма" имел к…

Кто-то пролетел с кукушкиным яйцом

(Клиффорд Столл. Яйцо кукушки, или Преследуя шпиона в компьютерном лабиринте. «ИЦ-Гарант», М., 1996., 348 стр.) В отличие от плохого танцора, хорошему сисадмину мешают только кукушкины яйца. Их откладывают в его…

За что боролись — на то и напоролись

Сетевая версия журнала "Птюч", известного не только пристрастием к sex, drugs and techno-party, но и постоянной пропагандой хакерства ("Как был взломан CItyBank", "Раскулачь America-on-line" и т.д.), пала жертвой активности собственных…

Хакеры (опавшие файлы)

От редактора: Qub - человек увлекающийся, порывистый и малопредсказумый: вольная птаха, а не заводной соловей. Упросил я его о хакерах высказаться - набросал тезисы и остыл, на сторону отвлекся; увлекся…

Хакер — еще одна мишень слепой ярости

Даже не знаю с чего начать. Так много всего хочется сказать и в то же время сознание подсказывает - не выплескивай все сразу, так тебя никто не поймет, а не…

Хакеры и кракеры или «Что такое хорошо и что такое плохо?»

Вначале - немного о себе. Я, Медведовский Илья, эксперт-аналитик по информационной безопасности Санкт-Петербургского Центра Защиты Информации (). Специализация: безопасность распределенных вычислительных систем (компьютерных сетей). Если по-простому, то я профессиональный хакер,…

Apache Project исполняется 10 лет

Веб-серверу Apache 28 февраля исполнилось 10 лет.В феврале 2005 года веб-сервер отметил еще одно примечательное событие: согласно Web Server Survey, на Apache уже работает более 40 миллионов сайтов по всему…

Top500 List: лучшие суперкомпьютеры планеты

Рейтинги компьютерных систем существовали, наверное, с момента их зарождения. Однако на настоящий момент самым известным, пожалуй, является список 500 Самых Быстродействующих компьютеров на Земле. Рейтинг существует с 1993 года и…

Eidos продана Мердоку?

Eidos, чье руководство неоднократно заявляло о желании продать компанию в хорошие руки, возможно, обретет нового хозяина уже на следующей неделе, сообщил анонимный источник в издательстве сайту Покупателем является медиа-империя News…

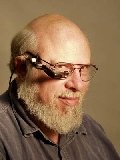

Скончался автор проекта Apple Macintosh

В субботу ночью от рака поджелудочной железы в возрасте шестидесяти одного года ушел из жизни Джеф Раскин, создатель проекта Apple "Макинтош" и один из главных специалистов по пользовательским интерфейсам.Джеф РаскинРаскин…

Microsoft заставляет всех пользователей переходить на Service Pack 2

Microsoft предупредила пользователей о переходе на автоматическое обновление патчем Service Pack 2 всех систем Windows XP и Windows XP Service Pack 1, вне зависимости от того, хотят этого пользователи, или…

Билл Гейтс и другие коммунисты

Когда корреспонденты CNET спросили Билла Гейтса о патентах в области программного обеспечения, он увёл разговор в сторону «интеллектуальной собственности», заслонив спорный вопрос обсуждением множества других законов.А потом он заявил, что…

Часто задаваемые вопросы и ответы по парольной защите документов Microsoft Office (FAQ)

ВВЕДЕНИЕ Не секрет, что программный пакет Microsoft Office является самым популярным и наиболее используемым для подготовки документов. При работе с приложениями MS Office возникает проблема обеспечения конфиденциальности информации, хранящейся в…

Как корпоративная система электронной почты была использована для распространения троянского коня

Компьютерные преступления (кто и как их совершает) (истории из опыта Билла Хэнкока, эксперта по компьютерной безопасности) Владимир Казеннов, корпоративная система электронной почты была использована для распространения троянского коня Введение В…

Надежна ли цифоровая подпись?

Илья Ивт, Вадим Богданов С ростом популярности Internet довольно остро встал вопрос использования ее в деловых целях. Первой ласточкой стала деловая переписка, которая чаще ведется именно по Сети. Появились серверы,…

Эффективность защиты информации

Обеспечение защиты информации на практике происходит в условиях случайного воздействия самых разных факторов. Некоторые из них систематизированы в стандартах, некоторые заранее неизвестны и способны снизить эффективность или даже скомпрометировать предусмотренные…

IBM Выпустил новый алгоритм Signcryption

Новый алгоритм, разработанный компанией IBM, может удвоить скорость защищенных онлайновых соединений. IBM утверждает, что комбинация технологии шифрования/аутентификации особенно подходит для защиты Интернет-протоколов, протоколов сети области хранения, оптоволоконных сетей и транзакций…